En Chile, el panorama de amenazas en Mac quedó especialmente claro en 2025: con base en la telemetría de detecciones de ESET en macOS durante 2025 (enero a noviembre), en este artículo, elaboramos un ranking de las familias más observadas en equipos Mac en el país. El resultado muestra una mezcla consistente entre acceso remoto/post-explotación, herramientas legítimas que pueden ser abusadas (por ejemplo, túneles) y software potencialmente no deseado (PUA), además de señales vinculadas a riesgos sobre credenciales.

Este ranking ayuda a derribar un mito común: macOS no es “inmune”. Apple mantiene defensas antimalware por capas (Gatekeeper/Notarization/XProtect) precisamente porque existe malware para Mac, y la comunidad de seguridad lleva años documentando campañas que apuntan a usuarios de macOS.

En las secciones siguientes resumimos el top de 2025 y explicamos cómo interpretarlo en contexto —cuándo puede ser uso autorizado y cuándo conviene activar controles y respuesta— para reducir la exposición de forma práctica.

Top 10 detecciones en macOS (Chile, Ene–Nov 2025)

| Ranking | Familia (detección) | Categoría | Participación |

| 1 | Backdoor.OSX/Empr | Backdoor / post-explotación | 22,9% |

| 2 | Application.OSX/Riskware.Meterpreter | Post-explotación (riskware) | 19,6% |

| 3 | ApplicUnwnt.OSX/CleanMyMac | PUA | 7,9% |

| 4 | Backdoor.OSX/Getshell | Acceso remoto (shell) | 4,1% |

| 5 | ApplicUnsaf.OSX/Keygen | Cracks/Keygens | 3,9% |

| 6 | Trojan.OSX/PSW.Agent | Credenciales / password stealer | 3,8% |

| 7 | ApplicUnsaf.OSX/Ngrok | Túnel remoto (posible abuso) | 3,7% |

| 8 | Trojan.OSX/Shellcode | Payload / ejecución | 3,4% |

| 9 | Trojan.OSX/HackTool.Chisel | Túnel/port-forwarding | 2,7% |

| 10 | ApplicUnwnt.OSX/Mackeeper | PUA | 1,7% |

¿Qué son las detecciones OSX/Empr y Meterpreter?

OSX/Empr y Meterpreter, que ocupan el primer y segundo lugar, suelen asociarse a frameworks de post-explotación (herramientas usadas para obtener/controlar acceso remoto y ejecutar acciones en un equipo una vez comprometido). Pueden ser legítimos cuando forman parte de pruebas de seguridad, labores de TI o pentesting autorizado; pero también pueden ser maliciosos si aparecen fuera de ese contexto, ya que habilitan capacidades típicas de un atacante (control remoto, ejecución de comandos, persistencia). Por eso, la interpretación correcta depende del entorno: quién lo instaló, para qué y en qué equipo.

Por lo general, si el administrador instaló esa herramienta, no hay de qué preocuparse, sin embargo, si aparecen estas detecciones y no se han ocupado estos software, entonces lo más probable es que se trate de un incidente de ciberseguridad.

Estas dos familias suman 42,5% del total en el período.

Aplicación Potencialmente Indeseable CleanMyMac y Mackeeper

Durante 2025 CleanMyMac y Mackeeper representaron en conjunto, un 9,6% de las detecciones. No es un malware, pero en entornos corporativos suele clasificarse como PUA (Aplicación Potencialmente Indeseable) porque solicita permisos amplios (como Full Disk Access) y ofrece funciones de ‘limpieza/privacidad’ que, sin una política clara, pueden quedar fuera del control de TI.”

Acceso no autorizado: Getshell y Shellcode

Getshell y Shellcode, que ocupan aproximadamente un 7,5% en el ranking, suelen ser señales de intentos de acceso no autorizado o intentos de ejecución dentro del Mac. En términos simples, el atacante está intentando pasar a la fase “operativa”: dejar de depender del archivo que llegó y tener control real del equipo.

Dicho de otra forma, normalmente quieren:

• Poder ejecutar comandos en el Mac (control remoto).

• Cargar/activar el “código” que habilita la siguiente etapa del ataque.

• Instalar o abrir la puerta para lo que viene después: robar credenciales, sacar información o usar el Mac como punto de entrada a cuentas y servicios.

Hacktools en macOS

En macOS, cuando ESET clasifica algo como HackTool (a veces bajo “Trojan”) o como ApplicUnsaf (“unsafe”), normalmente se trata de herramientas o componentes que pueden facilitar una intrusión (por ejemplo, túneles, port-forwarding, utilidades de acceso remoto o post-explotación).

Esta categoría representó un 6,4% durante 2025. Estos programas pueden tener uso legítimo en pruebas o administración, pero su presencia eleva el riesgo porque son muy usadas para habilitar control y movimiento dentro del entorno. Por eso, más que el nombre, importa el contexto: si estaba autorizado, quién lo instaló y qué actividad generó.

Keygens y software pirateado

Los cracks/keygens son un vector recurrente: suelen venir con instaladores modificados o bundles que incorporan adware/malware. En organizaciones, la política recomendada es tolerancia cero. Este tipo de software tuvo un porcentaje de 3,9% durante 2025.

Infostealers

Si hablamos de malware propiamente tal, los Infostealer son, sin duda, el tipo de código malicioso más prolífico en ambiente Mac. Estas amenazas buscan robar información del computador de la víctima sin hacer ruido: credenciales (incluido Keychain), cookies/sesiones de navegadores y, muchas veces, datos de wallets cripto. Esto cobra relevancia si se considera que muchos gerentes y altos mandos ocupan computadores basados en macOS.

En 2025, AMOS (Atomic macOS Stealer) destaca por ese foco en exfiltración de credenciales y datos del usuario y por su evolución hacia variantes con más capacidades operativas.

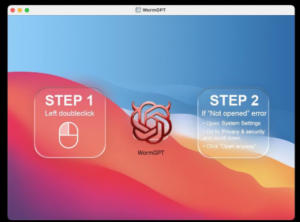

En paralelo, MacSync ha llamado la atención porque se ha visto avanzar hacia aplicaciones Swift firmadas y notarizadas que se hacen pasar por instaladores legítimos y luego descargan/ejecutan el stealer por etapas, lo que puede complicar la detección si no hay controles de ejecución y monitoreo. Asimismo, este tipo de malware suele camuflarse como aplicaciones legítimas:

(Imagen cortesía de MalwareHunterTeam).

La firma OSX/PSW.Agent de ESET cubren estas y otras familias de Infostealers, representando un 3,8% en el ranking.

Recomendaciones prácticas para reducir el riesgo

Considerar los equipos macOS dentro del parque a proteger: Antivirus, XDR, MDR, etc.

Respetar las capas nativas de macOS (Gatekeeper/Notarization/XProtect) y evitar deshabilitarlas por conveniencia.

Definir una política clara de software permitido y fuentes de instalación (incluyendo PUAs).

Prohibir cracks/keygens en equipos corporativos y en equipos personales con acceso a recursos de trabajo.

Controlar herramientas de túnel (ngrok/chisel): si no son necesarias, bloquear; si lo son, registrar responsables y monitorear.

Fortalecer credenciales: MFA, rotación cuando aplique y revisión de sesiones/tokens ante señales de robo de credenciales.

Si aparece Empr/Meterpreter/Getshell sin pentest autorizado: aislar, triage y respuesta a incidente.

Conclusión

En síntesis, el ranking 2025 confirma que los cibercriminales ya están mirando a macOS como objetivo prioritario: a medida que más ejecutivos, gerentes y áreas de negocio adoptan Mac en entornos corporativos, el valor de lo que se puede robar (correo, sesiones, credenciales, finanzas y acceso a sistemas críticos) sube, y con eso sube el incentivo para atacarlos.

Mirando a 2026, es razonable esperar más volumen y más sofisticación porque la IA reduce la barrera de entrada y permite escalar campañas (phishing, suplantación y automatización de etapas de intrusión): el NCSC del Reino Unido proyecta que la IA casi con certeza aumentará la capacidad de los atacantes y el volumen de explotación de vulnerabilidades, y Europol viene advirtiendo que la IA está ayudando a escalar operaciones criminales de forma más barata y eficiente.

En Lockbits ayudamos a organizaciones en Chile a transformar telemetría en controles concretos para macOS, apalancando el ecosistema ESET: protección y gestión centralizada de endpoints Mac con ESET PROTECT, visibilidad y hunting con ESET Inspect (XDR) —con soporte multiplataforma incluyendo macOS —, y operación 24/7 con ESET MDR para supervisión, detección y respuesta a incidentes combinando IA y experiencia humana.

¿Quieres saber más? Hablemos en https://lockbits.cl/contacto/